Ce texte synthétise la théorie que j’espère être parvenu à transmettre aux auditeurs du colloque ALYDE (Association Lyonnaise de Droits Européens) du 24 Janvier 2020 pour parler du sujet suivant : “Le RGPD face aux géants privés du numériques : véritable outil de la protection de données ?” (le lien vers ma présentation est disponible à la fin de cet article). Merci à la Commission européenne par le biais de la Chaire Jean Monnet, à l’EDIEC (équipe de droit international européen et comparé), au corps enseignant, aux étudiants de M2 et à toute l’université Jean Moulin Lyon III, ainsi évidemment qu’à l’ALYDE, pour l’organisation de cet événement !

Pour traiter de ce sujet, depuis le point de vue de l’ITSM (IT Service Management), nous définirons le caractère instrumental de la réglementation en tant qu’outil de conformité inscrit dans les processus de production des services d’information. Pour ce faire, le premier chapitre extraira de la réglementation quelques points clés, qui définissent les pratiques recommandées. Le deuxième chapitre étudiera comment ces dernières s’intègrent à un modèle de gestion organisationnelle et technique existant : l’ITIL. Nous aurons alors considéré le règlement comme un instrument nécessaire à la réalisation de services conformes, nous serons donc en droit de nous demander à qui et à quoi il peut servir. Ce sera l’objet du second chapitre qui essaiera d’aborder les bénéfices pour les différentes parties-prenantes. Enfin, nous imaginerons les perspectives potentielles de cette réglementation quant à son application sur le marché des technologies de l’information disponibles sur le territoire européen.

Je n’ai pas souhaité opposer l’outil aux géants privés du numérique, car je ne savais alors pas pour quelles raisons il le faudrait. Je remercie Monsieur C., intervenant sur le thème de la souveraineté numérique, d’avoir éclairé des pistes de réflexion lors de son intervention sur le droit à la concurrence et les potentialités, pour l’Europe, d’un démantèlement des actuels géants privés. Ces derniers s’appliquant parfois à œuvrer pour un totalitarisme numérique.

Mais revenons à mon sujet…

Rappels RGPD : Les points clés.

Le RGPD réglemente les usages des données à caractère personnel. Il les cadre. Pour ce faire, il agit selon deux axes. Tout d’abord, il définit de nouveaux droits à l’individu. Il fait même de ses données personnelles un attribut de sa personne physique. Comme si, par elles, notre enveloppe charnelle se répandait dans le cyberespace. Elles sont nous. Par ailleurs, il impose au responsable de traitement, à l’organisme qui exploite lesdites données, des pratiques. Ces pratiques sont censées assurer sa responsabilisation permanente et croissante vis-à-vis de l’enjeu de protéger les données à caractère personnel des citoyens.

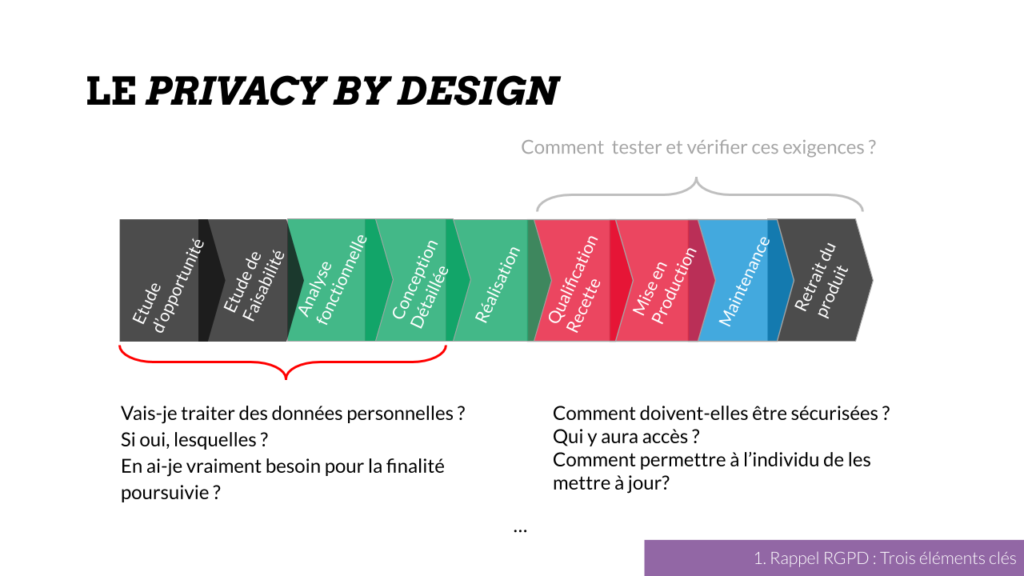

La première de ces pratiques est le privacy by design, qui demande à ce que la protection des données personnelles soit prise en compte dès la conception d’un produit ou d’un service. C’est à dire, dès avant la phase de réalisation d’un projet, on doit se poser les questions suivantes :

- Vais-je traiter des données personnelles ? Nom, prénom, données bancaires, photo, …

- Si oui, lesquelles ?

- En ai-je vraiment besoin pour la finalité poursuivie ? e.g Ai-je besoin de connaître le genre de la personne ?

- Comment doivent-elles être sécurisées ? Les numéros de sécurité sociales sont plus sensibles que les codes postaux.

- Qui y aura accès ?

- Comment permettre à l’individu de les mettre à jour?

- Etc.

L’auditabilité possible par la CNIL, de son côté, induit qu’il faut être en mesure de régulièrement tester sa conformité, et d’assurer que ces problématiques ont été et sont encore couvertes.

De manière plus concrète, avant même de payer une entreprise pour qu’elle réalise mon nouveau site web, je dois penser à bien lui demander de rendre les cookies paramétrables. Et c’est finalement dès cette étape que je vais pouvoir commencer à rédiger des clauses contractuelles dédiées, ainsi que les manières de vérifier que cela fonctionne, que le contrat est rempli. La phase de recette doit finalement démarrer dès la conception puisque censée vérifier cette dernière : on doit concevoir la recette.

La responsabilisation des acteurs du marché passe aussi par la menace de sanctions financières élevées (tout est relatif me reprendrait l’autre, Einstein), applicables non seulement si mon entreprise est non conforme, mais aussi si ses sous-traitants le sont (parce que je n’ai pas veillé à ce qu’ils le soient) : c’est la notion de coresponsabilité. Pour éviter d’en arriver à de telles extrémités, la CNIL nous recommande donc la mise en place d’une démarche globale et dynamique. Globale, car infusant le vœux de conformité à tous les maillons de l’entreprise : le DPO est rattaché à la gouvernance de l’entreprise, et il doit animer une réseau de correspondants dans les directions. Et pour ce faire, il pourrait aussi jouer d’une proximité avec la communication interne pour diffuser des informations de sensibilisation à tous les employés, qui, au-delà d’être ses collègues, sont des citoyens à informer.

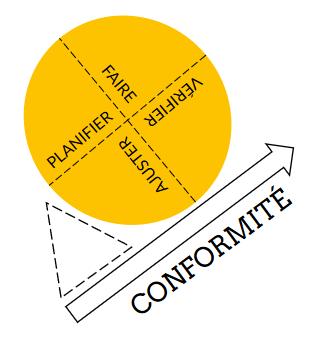

Cette démarche doit aussi être dynamique, car elle doit adapter un périmètre en constant mouvement — il y a toujours de nouveaux traitements, une nouvelle newsletter à préparer, un site web à mettre à jour — à une réglementation mouvante — une réglementation actualisée au rythme des dérives à ne plus permettre.

Pour ce type d’usage l’industrie utilise généralement des “processus d’amélioration continue”, dont un modèle commun est la roue de Deming, ou le “Plan, Do, Check, Act”, francisé sur le schéma ci-après. C’est d’ailleurs ce que recommandera le livre blanc RGPD que publiera Microsoft peu avant la mise en conformité obligatoire au règlement.

Concrètement, justifier d’une conformité dynamique revient à avoir une conformité systémique. Cela passe par la définition d’indicateurs de conformité, revus dans des comités avec la direction générale et les référents RGPD des directions, pour régulièrement suivre et prioriser les actions à planifier avant la prochaine réunion. Ces indicateurs peuvent d’ailleurs s’intégrer aux tableaux de bord de sécurité que préconise l’ISO27001. C’est ce que proposent dorénavant de nombreux outils d’ISMS (Information Technology Management System, exemple).

Le RGPD peut donc glisser son cadre dans des méthodes et outils existants, en les complétant de pratiques de conformité.

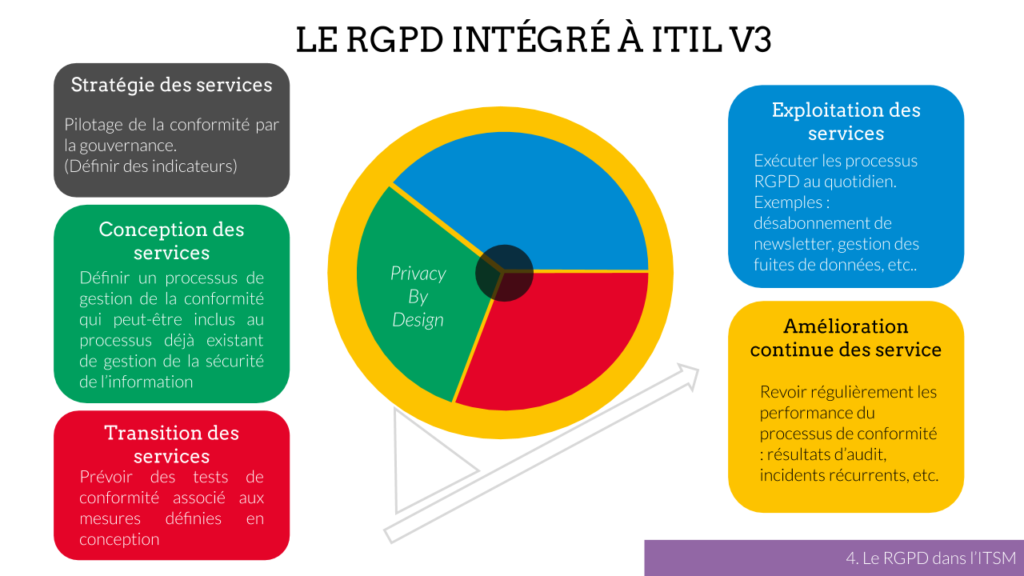

Voyons donc, par exemple, comment il s’implémente dans l’ITIL.

Je ne décrirai pas ce qu’est l’ITIL dans ce texte, mais vous aurez ces informations dans la présentation ou dans les premiers chapitres d’un précédent article (ML & CSI : Une théorie de l’apprentissage machine par l’automatisation d’ITIL).

Le RGPD dans l’ITSM.

On rattache le DPO a la tête de l’entreprise pour que le sujet devienne stratégique. On impose un processus de gestion de la conformité en phase de conception de service, via le Privacy by Design. On met en place une conformité dynamique sous la forme d’un processus d’amélioration continue. La transition de service se matérialise par l’auditabilité de la conformité : on doit pouvoir répondre à un audit de la CNIL à tout moment, et on doit donc vérifier régulièrement notre conformité. L’exploitation des services se densifie pour s’assurer que la personne concernée puisse exercer ses droits : On doit répondre à ses demandes d’information, d’effacement, etc. au plus tard 100 jours après formulation de ces dernières.

Globalement tous les fournisseurs de services que nous connaissons fonctionnent à peu près comme ça, soit parce qu’ils suivent le modèle, soit parce qu’ils l’ont influencé (le modèle ITIL est empirique). Ce sont vos fournisseur d’accès à internet, vos fournisseurs de boites mails ou encore de banques en ligne, les magasins en lignes, les stores d’applications, etc.

Le RGPD ne demande donc pas, en théorie, un changement du modèle d’organisation des fournisseurs de services, mais seulement la formalisation, au sein des pratiques existantes, des questions relatives aux traitements de données à caractère personnel. On peut donc prévoir quels sont les départements directement impactés au sein des organisations, ce qui peut permettre de savoir à quelles portes taper lorsqu’on cherche du travail. Ce sont les directions qui interviennent systématiquement dans les phases de conception (direction juridique pour la formalisation des contrats ; direction de conformité pour le respect de toutes les règles du marché ; les directions stratégie et sécurité ou les directions informatiques pour les traitements dédiés — Attention : le DPO ne doit pas être responsable des fins et des moyens des traitements !) ou dans les phases d’audit et inspection (direction contrôle et inspection), bien que je sois moins fan de cette dernière alternative puisque moins favorable à l’application naturelle du privacy by design. Pour savoir, dans une entreprise, quels sont les départements les plus concernés, vous pouvez vous “amuser” à chercher sur internet qui est leur DPO. LinkedIn le dénoncera sûrement et vous saurez quels organes de l’entité sont les plus touchés par les évolutions apportées avec le RGPD.

Nous avons donc bien un outil, un instruments qui permet de dessiner la conformité d’un service, mais à qui et à quoi sert-il ?

Les bénéfices du RGPD pour les parties-prenantes.

Pour les étudiants en droits européens, il crée du travail. De nouvelles responsabilités sont à saisir dans les entreprises en conception et contrôle. L’IDC prévoit d’ailleurs, en France, une croissance annuelle de 8,3% du marché de la sécurité informatique d’ici à 2021.

L’entreprise qui l’applique, elle, peut tenter d’en tirer la catalyse d’une démarche de qualité et de sécurité, comme pour tout projet de mise en conformité (cf. l’étude du CXP group). En commençant à formaliser les contraintes en phases de conception, elle s’assure d’y penser avant la réalisation. Car mettre en conformité un service déjà réalisé, déjà sur le marché, peut coûter jusqu’à trente fois plus cher que de le concevoir directement conforme. La modification d’éléments “en production” a nécessairement des impacts sur les éléments existants, même supposés extérieurs au projet, qu’il est très difficile de prévoir de manière exhaustive. Le RGPD augmente donc potentiellement le time to market, puisqu’on va être plus lent à démarrer, car il faut prendre le temps de réfléchir. Mais, on réduit les dépenses sur le long terme, pour des services déployés sur le marché Européen.

Pour l’Union Européenne, on l’a vu, il dynamise le marché de la sécurité IT. Mais il veille aussi à protéger le citoyen, ce qui reste un des devoirs de l’État. Enfin, il définit un nouveau marché, au moins géographique, dès lors qu’il s’applique tant à des citoyens qu’au territoire. Puis, il est intéressant de contextualiser sa publication dans l’actualité des démarches qu’entreprend l’UE dans le domaine des technologies de l’information. Le RGPD réglemente l’usage des données personnelles : on n’expose pas quelqu’un qui ne le souhaite pas. Pour toutes les autres données, l’UE favorise plutôt les accès dit universels : tout le monde devrait pouvoir s’en servir. C’est l’Open Data, que l’UE tente de promouvoir, et qui nous a permis de voir naître CityMapper, Trainline.com ou encore Yuka, l’application qui nous dit si un produit de consommation est bon pour notre santé. Mais pour pouvoir exploiter de tels lacs de données, il nous faut des algorithmes intelligents ! Et là, l’UE ne pourrait que nous conseiller de développer des algorithmes qui soient éthiques et robustes. Ce sont les conseils de développement d’intelligences artificielles dignes de confiance que l’UE a publié fin 2018. Finalement, ce que l’U.E nous dit, c’est : dans le numérique, si vous voulez consommer éthique, consommez local ! Le RGPD est la face réglementaire de ce projet, il formalise ce marché européen.

Enfin, le citoyen, lui, dispose de nouveaux droits. C’est le droit à la portabilité, à l’effacement, ou encore le droit de ne pas faire l’objet d’une décision fondée exclusivement sur un traitement automatisé. Comme s’il fallait déjà commencer à se protéger face au soulèvement des robots : J’aurais toujours le droit de choisir à ce qu’une intelligence artificielle ne décide pas seule de mon sort ! Et pour exercer ces nouveaux droits, l’UE demande aux différents acteurs du marché de nous mettre à disposition des fonctionnalités dédiées. C’est par exemple le fait de pouvoir configurer les cookies : Est-ce que j’aime qu’on réduise mes perspectives avec de la publicité ciblée? Si oui, je clique sur “OK”, si non je paramètre. Mais connaissez-vous beaucoup de gens qui le font ? Ou même qui comprennent ce que c’est ? Pourquoi est-ce là ? Pourquoi est-ce qu’on me cache une partie de mon site web ? “C’est encore ces satanées pop-huppes ?!”

Le citoyen dispose donc de nouveaux leviers d’actions qu’il doit apprendre à utiliser.

Nous conclurons donc sur ma vision des perspectives de ce projet.

Potentiels/Perspectives/Fiction.

J’aime à croire que ça pourrait prendre.

Les parts de marchés des produits ou services qui, sur leur secteur, ont l’avantage concurrentiel de protéger les données personnelles, croissent. C’est le cas de Signal/Télégramme Vs. Whatsapp, de ProtonMail face aux acteurs traditionnels ou encore de Qwant Vs. Google. D’ailleurs, Qwant est devenu le moteur de recherche officiel de l’administration française cet été, et l’État est lui-même l’un des premiers actionnaires de l’entreprise via la CDC (Caisse des Dépôts et Consignations). Je ne suis donc peut-être pas le seul à y croire…

Mais nous sommes sur un marché ou le développement de nouveaux services peut être de plus en plus rapide. Ceci, grâce à l’automatisation des processus de production, facilité par l’interopérabilité permise par l’uniformisation du modèle conceptuel : tout devient “as a service” (comme la mobilité, dans le projet de loi LOM). Or, on imagine plus facilement un service qu’on ne fabrique un produit, et l’offre se développe donc tous azimuts. Selon moi, c’est très beau : la technique passe formellement au service de l’humain. Mais c’est aussi très problématique, parce que l’humain est capable d’imaginer beaucoup de choses. Ainsi, des trottinettes électriques envahissent l’espace urbain avant même qu’une réglementation ait pu instruire le sujet, et elles polluent les rues comme la planète pour satisfaire la fainéantise ponctuelle à laquelle nous devons chaque jour faire face. Pour canaliser ce marché, et son potentiel de création, maintenant que l’UE a réglementé l’offre, il faudrait voir se développer une demande qui a des attentes éthiques. Il faudrait que les gens commencent à se demander quels sont les risques de ne pas utiliser de produits conformes? Pour ça, on peut regarder The great hack sur Netflix, documentaire sur Cambridge Analytica, ou bien HumancentiPad, l’épisode de SouthPark où Apple dispose du corps des personnes qui acceptent ses conditions d’utilisation sans les lire.

Ainsi peut-on imaginer que le marché se développera avec l’éveil des consciences, que la transformation qui semble affecter celui des produits (le développement du bio, des labels de l’alimentation “saine”, le sigle CE pour assurer que des lunettes de soleil nous protègent bien la rétine) pourrait aussi affecter un jour celui des services d’information. Espérons juste que la prise de conscience de cette nécessité n’ait pas besoin de beaucoup plus de scandales…

La présentation préparée pour le colloque. Merci encore ! Et heureuse journée de la protection des données !